大家好,我是 Chris。

最近我各大云平台和互联网大厂都在 OpenClaw(之前叫 Clawdbot)这类产品上发力,推出了一键部署服务。这种 AI 助手确实好用,能帮我们自动处理很多杂事,但随着它越来越普及,安全问题也变得非常重要。

就在昨天,国家互联网应急中心(CNCERT)还专门发了风险提示。因为 OpenClaw 这种工具权限特别高,能动你的文件、调你的接口,如果配置得太随意,很容易被黑客盯上。

刚好 360 安全团队今天发了一份《OpenClaw 安全部署与实践指南》,我把它看了一遍,把里面的核心内容整理了出来,分享给大家。

这份指南讲了什么?

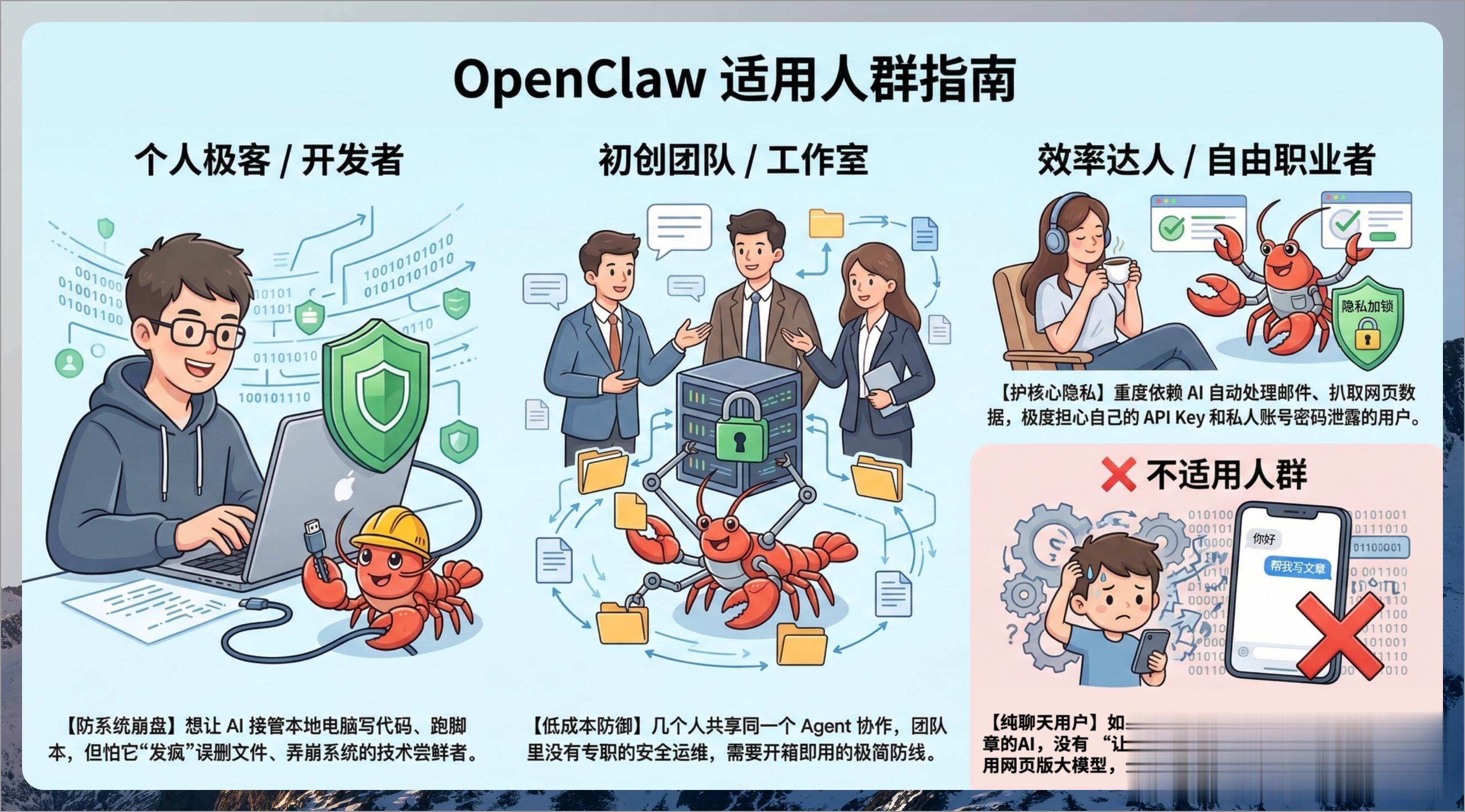

这份指南讲了什么?简单来说,这份指南是 360 专门为个人开发者和中小团队准备的。它详细解释了 OpenClaw 的运作逻辑,并指出了目前存在的七大安全风险。

指南的核心不是讲大道理,而是手把手教你如何通过技术手段,把这个高权限的 AI 助手关进一个“安全笼子”里,让它在安全的前提下帮你干活。

重点内容风险全景图: 拆解了 OpenClaw 的架构,列出了包括权限滥用、数据泄露在内的七大核心风险。安全部署实操: 推荐使用 Docker 进行物理隔离部署,并教你如何拉取官方镜像、创建安全目录,以及如何保护好 API Key。云端部署方案: 针对把 AI 放在云服务器上的用户,指南教你用 SSH 加密隧道来隐藏访问端口,让黑客在公网上找不到你的入口。事中风控机制: 介绍了如何防止“提示词注入”攻击,以及如何对第三方插件(Skill)进行安全检查,防止被“投毒”。应急响应: 建立了一套“物理拔网线”的熔断机制,万一发现 AI 行为异常,可以瞬间切断它的所有权限。企业级演进: 为团队用户提供了零信任网关和细粒度权限管控的方案,方便把 AI 纳入公司的统一安全管理。文档链接

重点内容风险全景图: 拆解了 OpenClaw 的架构,列出了包括权限滥用、数据泄露在内的七大核心风险。安全部署实操: 推荐使用 Docker 进行物理隔离部署,并教你如何拉取官方镜像、创建安全目录,以及如何保护好 API Key。云端部署方案: 针对把 AI 放在云服务器上的用户,指南教你用 SSH 加密隧道来隐藏访问端口,让黑客在公网上找不到你的入口。事中风控机制: 介绍了如何防止“提示词注入”攻击,以及如何对第三方插件(Skill)进行安全检查,防止被“投毒”。应急响应: 建立了一套“物理拔网线”的熔断机制,万一发现 AI 行为异常,可以瞬间切断它的所有权限。企业级演进: 为团队用户提供了零信任网关和细粒度权限管控的方案,方便把 AI 纳入公司的统一安全管理。文档链接这份文档的飞书链接:https://my.feishu.cn/wiki/REltwG0GYiIlJtk9t5dcxuttnYf