StackWarp漏洞风暴中,为何海光能独善其身?

StackWarp 漏洞出来后,具备x86兼容背景的国产芯片,这次反而成了被重点讨论的对象。

从技术机理看,StackWarp 并不是一个通用型漏洞,它强依赖 AMD SEV-SNP 加密虚拟化的实现方式。攻击成立的前提,是宿主机能够修改虚拟机页表,构造虚拟机单步执行,再配合MSR篡改完成精准攻击。

不少技术分析贴都在说,海光C86处理器并未受到漏洞影响,是因为海光并不存在这一前提条件。

海光采用的是完全自研的CSV3加密虚拟化技术,硬件实现路径与SEV-SNP本质不同。CSV3在设计上就阻断了宿主机篡改虚拟机页表的能力,使得虚拟机无法被“单步化”。在无法构造关键执行条件的情况下,单纯篡改MSR并不能形成有效攻击路径,这也让StackWarp 在架构层面失效,而不是依赖后期补救。

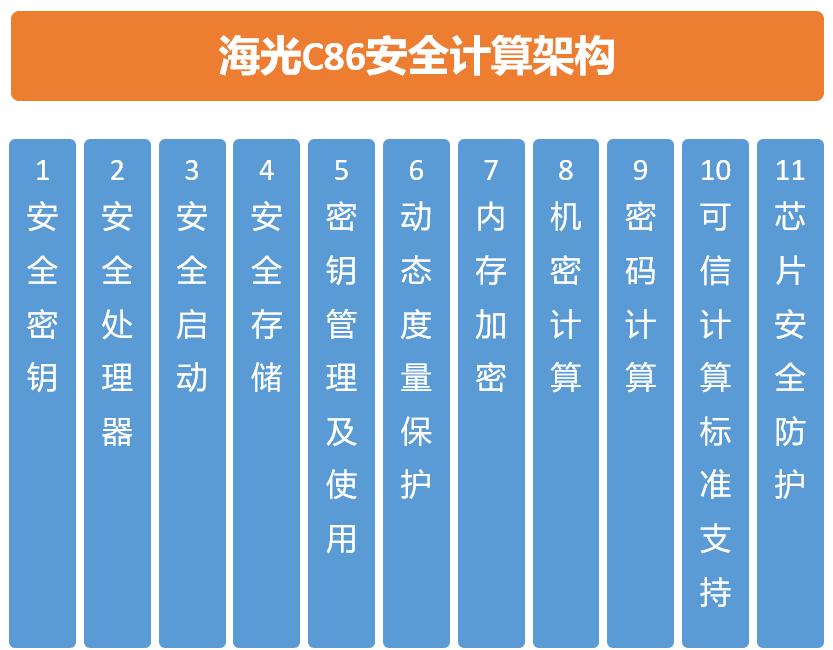

更值得注意的是,这种免疫并非偶然。海光在C86处理器上系统性构建了安全计算架构CSCA,把安全能力前移到源头设计阶段。通过安全域划分、安全处理器、安全启动、内存加密、机密计算等一系列机制,把密钥、敏感数据和通用计算模块在硬件层面隔离开来,实现“能协同、不越界”。这类设计决定了,即便未来出现新的攻击思路,也很难沿着既有漏洞路径复现。

从更宏观的角度看,这次事件其实印证了一件事:海光已经不再简单沿着 AMD、Intel 的既有安全技术演进,而是走在一条独立的C86 技术分支上。完整x86指令集授权解决了兼容性问题,自研安全架构解决了可控性问题,两者叠加,才让“原生免疫多类硬件漏洞”成为现实。

对信创和国产替代市场来说,这类差异的意义正在被重新认识。安全不再只是合规指标,而是决定系统长期可持续性的底层能力。而从 StackWarp 这类事件看,国产CPU的安全价值,已经开始从跟跑防守,转向架构领先。StackWarp 漏洞